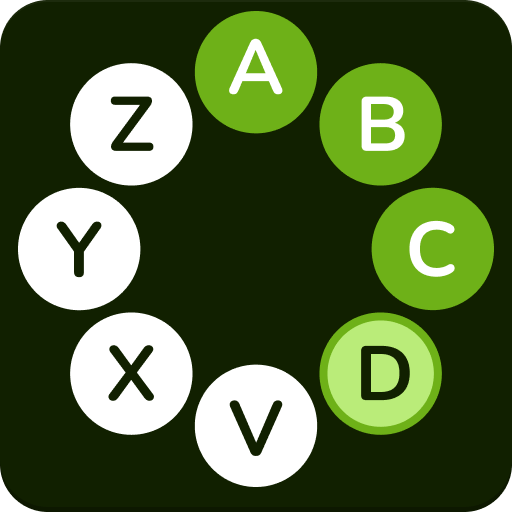

Busca algunas palabras relacionadas con los peligros del internet

A

B

C

D

E

F

G

H

I

J

K

L

M

N

O

P

Q

R

S

T

U

V

W

X

Y

Z

Empieza por

A

Los efectos de posibles situaciones de abuso y delitos se disparan en internet por su condición de globalidad

Empieza por

B

Copia de Respaldo o Seguridad. Acción de copiar archivos o datos de forma que estén disponibles en caso de que un fallo produzca la perdida de los originales

Empieza por

C

Ciberacoso Es una conducta hostil que puede ser practicada hacia los niños. La víctima de este tipo de acosos, es sometida a amenazas y humillaciones de parte de sus pares en la web, cuyas intenciones son atormentar a la persona y llevarla a un quiebre emocional. Estas prácticas pueden ser realizadas a través de Internet, así como también, teléfonos celulares y videoconsolas. También denominado en inglés, cyberbullying, no siempre son realizadas por adultos, sino también son frecuentes entre adolescentes.

Contiene la

D

Robo de información Toda la información que viaja por la web, sin las medidas de precaución necesarias, corre el riesgo de ser interceptada por un tercero. De igual modo, existen también ataques con esta finalidad. La información buscada, normalmente apunta a los datos personales. Un paso en falso ante este tipo de incidentes, puede exponer al menor de edad a la pérdida de dinero familiar o al robo de identidad

Contiene la

E

Ciberbullying: Por otra parte, existe el conocido como ciberbullying, o acoso entre menores que en Internet por su carácter global, supone un alcance que puede llegar a generar mucho daños no sólo al menos sino a su familia y amigos.

Empieza por

F

Flooder: Programa que envía el mismo mensaje o texto de manera reiterada y masiva, pretendiendo así producir un efecto de saturación, colapso o inundación (de ahí su nombre, inundador) en sistemas de correo como MSN Messenger.

Empieza por

G

Gateway: Es un ordenador que permite las comunicaciones entre distintos tipos de plataformas, redes, ordenadores o programas. Para lograrlo traduce los distintos protocolos de comunicaciones que éstos utilizan. Es lo que se conoce como pasarela o puerta de acceso.

Empieza por

H

Hardware: Término que hace referencia a cada uno de los elementos físicos de un sistema informático (pantalla, teclado, ratón, memoria, discos duros, microprocesador, etc).

Empieza por

I

.IMAP (Internet Message Access Protocol): Es un sistema de comunicación que permite el acceso a los mensajes de correo electrónico.

Empieza por

J

Java: Es un lenguaje de programación que permite generar programas independientes de la plataforma, es decir, que pueden ejecutarse en cualquier sistema operativo o hardware (lenguaje multiplataforma).

Empieza por

K

Kernel: Es el núcleo, la parte más importante o el centro del sistema operativo.

Empieza por

L

LAN (Local Area Network): Es una red de área local, o grupo de ordenadores conectados entre sí dentro de una zona pequeña geográfica (generalmente en una misma ciudad, población, o edificio).

Empieza por

M

Macro: Una macro es una secuencia de instrucciones u operaciones que definimos para que un programa (por ejemplo, Word, Excel, PowerPoint, o Access) las realice de forma automática y secuencial. Por ser programas, pueden verse afectadas por los virus. Los virus que utilizan las macros para realizar infecciones, se denominan virus de macro.

Empieza por

N

Nuker: Persona o programa que realiza una operación de nuke, provocando el bloqueo de un ordenador o impidiendo que éste pueda acceder a la red donde está conectado.

Empieza por

O

Ocultamiento / Ocultación / Stealth: Es una técnica utilizada por algunos virus para intentar pasar desapercibidos ante los ojos del usuario afectado y de algunos antivirus (de forma temporal).

Empieza por

P

P2P (Peer to peer): Programas -o conexiones de red- empleados para prestar servicios a través de Internet (intercambio de ficheros, generalmente), que los virus y otros tipos de amenazas utilizan para distribuirse. Algunos ejemplos de estos programas son KaZaA, Emule, eDonkey, etc.

Contiene la

Q

SQL (Structured Query Language): Lenguaje de Consulta Estructurado. Es un lenguaje de programación estándar, destinado a la gestión, administración y comunicación de bases de datos, muy utilizado en la Web (por ejemplo, Microsoft SQL Server, MySQL, etc).

Empieza por

R

Ring: Es el sistema de estados correspondiente a los niveles de privilegio sobre las operaciones que se pueden realizar en el microprocesador, su protección y funcionamiento. Existen varios niveles: Ring0 (administrador), Ring1 y Ring2 (administrador con menos privilegios), Ring3 (usuario).

Empieza por

S

Servidor: Sistema informático (ordenador) que presta ciertos servicios y recursos (de comunicación, aplicaciones, ficheros, etc.) a otros ordenadores (denominados clientes), los cuales están conectados en red

Empieza por

T

TSR (Terminate and Stay Resident): Característica que permite a determinados programas permanecer en memoria, después de haberse ejecutado

Empieza por

U

UPX: Es una herramienta de compresión de ficheros (Ultimate Packer for eXecutables) que además permite ejecutar los programas que están comprimidos con dicha utilidad, sin necesidad de descomprimirlos.

Empieza por

V

Variante: Una variante es una versión modificada de un virus original, que puede infectar de forma similar o distinta y realizar las mismas acciones u otras.

Empieza por

W

WAN (Wide Area Network): Es una red de área extensa, o grupo de ordenadores encuentran conectados entre sí, pero distantes geográficamente. La conexión se realiza mediante línea telefónica, radioenlaces, o vía satélite).

Empieza por

X

XOR (OR-Exclusive): Operación que muchos virus utilizan para cifrar su contenido.

Contiene la

Y

Troyano / Caballo de Troya: En sentido estricto, un troyano no es un virus, aunque se considere como tal. Realmente se trata de un programa que llega al ordenador de manera encubierta, aparentando ser inofensivo, se instala y realiza determinadas acciones que afectan a la confidencialidad del usuario afectado. La historia mitológica El Caballo de Troya ha inspirado su nombre.

Empieza por

Z

Zip: Es un formato correspondiente a los ficheros comprimidos con la herramienta WinZip.

|